¿Cómo comenzar en Nostr? # 2: Seguridad y privacidad en línea. ¿Qué hay que tener en cuenta?

En esta segunda entrega de la serie trataré de hacer una labor de concientización y también te sugeriré algunas herramientas y buenas prácticas para una navegación en internet más segura.

Como probablemente ya hayas notado, Nostr es un lugar muy distinto a otros en internet. No es una plataforma centralizada como las redes sociales que estábamos acostumbrados a utilizar. Tampoco hay una entidad responsable de cuidar nuestras llaves privadas y ayudarnos a recuperarlas. Y aunque existen políticas de contenido (muy laxas, pero funcionales) y uso para la mayoría de relays, en sí no hay alguien que garantice tu seguridad, aunque tampoco lo hay en el resto de internet, pero en la web 2.0 nos hicieron sentir que estábamos más seguros por poner nuestra información en una pequeña jaula.

Las pequeñas jaulas digitales en las que estábamos confinados en la web 2.0 nos crearon la ilusión de que existía una manera más o menos segura de utilizar estas plataformas, sin embargo, poco a poco hemos ido despertando de este sueño y actualmente, con la web 3.0 nos dirigimos hacia un uso de internet más consciente, más responsable y por lo tanto: más maduro.

Para los usuarios, esto implica una reeducación en temas como la privacidad, la seguridad digital, la protección de nuestra identidad, etc.

En este artículo estaré compartiendo algunas ideas y herramientas que quizás puedan ayudarte a cuidar tanto de no perder tus llaves privadas, como de revelar sólo la información que estés dispuesto a poner en internet.

Quisiera retomar una pequeña cita de la primera parte de esta serie:

En internet, tu cadena de seguridad es tan fuerte como su eslabón más débil, y lamento decirte que cuando se trata de seguridad en la red, el eslabón más débil eres tú.

¿Qué significa esto?

Significa que son los errores humanos los que terminan poniéndonos en situaciones de riesgo o vulnerando nuestra privacidad.

También, quisiera agregar que "privacidad" no es "anonimato". En internet es una ilusión pensar que puede existir tal cosa como el anonimato. Todo lo que haces deja un rastro a través del cual, de una forma u otra, es posible inferir la identidad del usuario, incluso utilizando la red Tor, si envías algun dato que pueda asociarse a tu identidad, es posible inferir quién eres. Así que cuando hable de privacidad en este artículo ten en cuenta que me refiero al control de la información que puedes tener al interactuar en la red y no a la posibilidad de navegar de manera anónima.

Si decides compartirle tu número de tarjeta bancaria a algún cliente o familiar por internet, no tendría porque registrarlo también google, meta, X, o tu vecino creepy que por alguna razón espía tu red wifi (Si llegas a leer esto, buen intento, pero te descubrí Javier), eso es privacidad.

Ahora bien, si te dedicas al activismo político o eres periodista y necesitas navegar de la manera más anónima posible, probablemente ya conozcas Tails .

Desde Ucrania, con amor.

O: la paranoia* como estilo de vida digital.

Hace muchos años, cuando facebook estaba en su boom como red social revolucionaria, conocí a un chico que se ilusionaba demasiado cuando alguna bella chica ucraniana le enviaba mensajes en privado diciéndole que le parecía muy guapo y luego de platicar un rato este chico empezaba a soltar información personal sensible: Su edad, su trabajo, lugar de nacimiento, etc.

La situación más delicada llegó cuando este chico comenzó a compartirle fotos íntimas a su enamorada ucraniana, a la cual nunca había conocido más que a través de fotos por esa red social y al enterarse de esto, sus amigos tuvieron una charla muy seria con él para hacerle cobrar consciencia de lo que estaba arriesgando con estas interacciones. (Aclaro que el chico de esta historia no era yo, se los juro jajaja)

Por más absurda que parezca la situación, ocurre bastante y es un ejemplo perfecto de cómo nosotros mismos somos el eslabón más débil en nuestra cadena de seguridad.

La mayor parte del trabajo de hackeo consiste en ingeniería social. La ingeniería social es el arte de manipular a una persona para revelar información sensible o ejecutar algúna acción que ponga en riesgo información sensible.

Prevenirlo puede ser tan sencillo como seguir estos tres consejos:

1- No confíes en nadie. O confía sólo en la medida en que alguien va dando prueba de su trabajo, por ejemplo: yo he llegado a tener cierta confianza en personas con quienes he participado en actividades académicas online y al escucharlos me doy cuenta que efectivamente son quienes dicen ser y aún así nunca revelo más información de la necesaria. Lo que justamente es el segundo punto.

2. No reveles información sensible. Ten en cuenta esto: 3 datos sensibles son suficientes para hackear una cuenta de internet o incluso cuentas bancarias. ¿Qué datos se consideran sensibles? Tu fecha de nacimiento, tu dirección personal, tu ciudad natal, tu nombre completo, el número de teléfono que tienes registrado en tu cuenta de banco, etc. Cada servicio, ya sea bancario o de internet, tiene un trozo de tu información asociado a él. Para reducir el riesgo de vulneraciones puede ser útil tener un número telefónico para trabajo y otro para familia, o un correo exclusivo para el registro de tus aplicaciones bancarias y otro para tus redes sociales, etc.

3. Y por último pero no menos importante: Verifica 3 veces, da clíck 1 vez. Siempre que estés por dar click en algún link, verifica que la dirección a la que te está enviando es legítima y no malintencionada. Si pasas el cursor del mouse sobre el link podrás ver en la parte inferior izquierda del navegador la dirección web a la que realmente está dirigido. También puedes dar click derecho sobre el texto del hipervínculo y seleccionar "copiar dirección de enlace" para luego pegar el texto en alguna app de notas y así revelarlo sin tener que dirigirte al sitio enlazado. Esto es importante porque cuando se trata de hipervínculos, podemos escribir uno como por ejemplo: https://duckduckgo.com/ que te haga creer que estás yendo al buscador de DuckDuckGo cuando realmente te está dirigiendo a Google. Además de esto, conoce tus sitios web de confianza, familiarízate con sus identidades, con sus medios de contacto. Puede ser algo tedioso estar verificando siempre 3 veces antes de dar click, pero el día que evites acceder a algún sitio malicioso, sentirás alivio y el orgullo de haber estado un paso adelante. Se trata de tener una actitud preventiva y proactiva contra las amenazas. Action instead of reaction.

*Desde un punto de vista clínico, la paranoia es una forma de delirio, pero desde una perspectiva coloquial, la paranoia puede ser tu mejor aliada en internet (Si experimentas un intenso nivel de ansiedad o ideas persecutorias que te impiden continuar con tu trabajo o que afecten tus relaciones interpersonales, no olvides consultarlo con algún profesional).

Herramientas.

¿Qué herramientas pueden ayudarte a navegar de manera más segura en Nostr y en la web en general?

- Alby : Es una extensión de navegador que te puede ayudar a conectarte a la mayoría de sitios web de Nostr sin tener que entregar tu llave privada a cada uno de ellos. Lo deseable es que el menor número posible de aplicaciones tengan acceso a tu llave privada, con Alby, puedes reducir ese número a 1 cuando se trata de loguear desde el navegador. Además también viene con una billetera lightning para que puedas enviar y recibir Bitcoin en la misma aplicación.

- Navegadores Brave y Firefox : Son navegadores que bloquean la mayoría de rastreadores y anuncios de los sitios web. Esto te permitirá tener una experiencia en línea más privada y exponerte menos a la manipulación a través de la mercadotecnica de las big tech.

- DuckDuckGo (Este link si es el bueno) es la alternativa perfecta al buscador de Google, también Brave tiene su propio buscador que de hecho es un poco más avanzado que el de DuckDuckGo.

- Brave Talks es una excelente alternativa a Zoom y a Google Meet. Funciona sin necesidad de crear una cuenta, promete privacidad y no rastrearte. Además funciona genial tanto en el navegador web como en el navegador móvil. Para mi es una ventaja no tener que instalar alguna aplicación extra. Menos es mejor.

- Correos Skiff , Proton Mail , Tutanota y Mailfence: Todos estos servicios de correo brindan protección mediante encriptación y recopilan mínima información del usuario. Incluso te permiten abrir una cuenta sin entregar tu número telefónico o algún otro correo. Aunque esto implica el inconveniente de no tener un medio de recuperación tan accesible como otros. En Skiff y Proton podrás encontrar la opción de guardar una recovery key en caso de que olvides tu contraseña.

- Proton VPN : No se desde cuando estés navegando en internet, pero si tienes tiempo suficiente quizás recuerdes los viejos foros de 4chan en los que a algunos psicópatas les parecía gracioso asustarte comentándote una foto de la puerta de tu casa luego de ubicarla con tu IP. Tu dirección IP revela tu ubicación y es accesible para cualquier sitio de internet al que te conectes. Si pensamos que Nostr se basa en el registro de los eventos en varios relays, en cada relay que registre un evento con tu firma hay una huella de tu ubicación. Una VPN ayuda a ocultar tu dirección IP y a encriptar tu información al navegar en la web. De entre las miles de opciones que existen, Proton VPN me ha parecido lo suficientemente confiable para compartirla acá. Vale la pena decir que es una app "freemium", esto significa que la versión gratis es bastante limitada, motivándote a pagar por ella. Sin embargo, las funciones que incluye la versión de paga y la interfaz de usuario hacen que sea una excelente inversión para navegar en la red con mayor tranquilidad. Es necesario que tengas en cuenta que cambiar tu VPN sólo previene el rastreo de tu ubicación, más no la posibilidad de inferir tu identidad, como mencionaba al inicio, el anonimato en línea es casi imposible. También vale la pena mencionar que algunas aplicaciones no te permiten utilizar una VPN para acceder a ellas, simplemente te bloquean el acceso si detectan que intentas conectarte usando una VPN.

- Gestores de contraseñas: 1Password y Proton Pass : No sólo te ayudan a recordar tus contraseñas, sino que también te ayudan a generar contraseñas fuertes y almacenarlas de manera segura mediante encriptación.

- Amber : Es una herramienta para poder firmar tus eventos de Nostr sin tener que ingresar tu llave privada, como Alby, pero para tu celular. Hasta donde se, funciona con Amethyst pero no dudo que otros clientes comenzarán a incorporarla pronto. Como mencioné anteriormente, entre menos aplicaciones tengan acceso a tu llave privada, mejor. Usar Amber es una forma de reducir la exposición a riesgos.

- Utiliza una Yubikey como factor de autenticación de dos pasos. Probablemente ya estés familiarizado con la autenticación de dos pasos. Cualquier método de autenticación es mejor que no tener ninguno, sin embargo, poner tu número celular no es quizás la mejor opción, de hecho, así fue como hackearon a Vitalik Buterin. Una Yubikey es una llave física que necesitas insertar en el puerto usb de tu laptop o en tu celular para iniciar sesión. Puedes comprarla en Amazon o en algunas tiendas de tecnología en tu ciudad. Muchísimos servicios de internet permiten esta opción e incluso puedes utilizarla para bloquear tu laptop en lugar de usar una contraseña hackeable. Sólo ten cuidado pues si te la roban o la pierdes, te habrás bloqueado a ti mismo de tus propias cuentas; por esto, lo recomendable es tener al menos 2 Yubikeys conectadas a cada uno de los servicios, una que utilices comúnmente, y una de respaldo que puedas guardar en un lugar seguro que solamente tú conozcas.

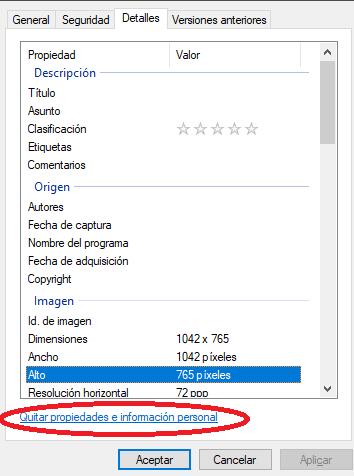

Algo que no es propiamente una herramienta pero que deberías tener en cuenta es la información o las propiedades de tus fotografías. Al subir una fotografía a cualquier lugar de internet puedes estar entregando detalles importantes como la ubicación donde fue tomada, la hora y fecha, tu nombre, o el dispositivo que utilizaste para tomarla.

Antes de subir cualquier fotografía o imagen a internet es buena idea borrar las propiedades antes mencionadas. Afortunadamente esto es muy sencillo: puedes hacerlo en tu laptop dando click derecho sobre el archivo de la imagen -> propiedades -> detalles, y en esa pestaña justo abajo debería aparecer la opción de quitar propiedades e información personal.

En android puedes utilizar Exif Eraser para eliminar esta información.

Por último, GrapheneOS es el próximo paso para salir de la Matrix. No he tenido oportunidad de probarlo, pero está en mi lista de prioridades en cuanto a privacidad en línea. Se trata de una alternativa a iOS y a Android enfocada en la privacida móvil. Por el momento no puedo decir mucho ya que como mencionaba no la he probado, pero quería compartirla en caso de que tú si e invitarte a compartir tu experiencia con este sistema operativo en los comentarios.

Comentarios finales.

El ecosistema de internet se basa en gran medida en la confianza que tenemos hacia las aplicaciones que utilizamos, porque si bien existen legislaciones aplicables al uso de nuestra información en internet por parte de las plataformas, nada garantiza que la sigan.

Google es esa chica sexy ucraniana que te seduce con imágenes y palabras lindas mientras extrae tu información para lucrar con ella a costa tuya.

¿Recuerdas la ilusión de seguridad que mencionaba sobre la web 2.0? Pues creo que este es un sueño del que poco a poco deberíamos ir despertando. Este artículo es un esfuerzo por crear mayor conciencia sobre el uso que hacemos de internet y de las plataformas que utilizamos para comunicarnos y a las que decidimos entregarle nuestra información, ya sea desde una foto de perfil, hasta una contraseña, tu número de teléfono o el nombre de tu mascota.

Puede parecer difícil o tedioso, al inicio la curva de aprendizaje es una cuesta muy empinada, pero vale toda la pena del mundo. Hoy en día me siento más cómodo compartiendo algo en Nostr que en facebook o X, y es una comodidad fruto del aprendizaje y la mayor responsabilidad que ahora siento para con mi información. "Freedom is not free".

Es como cuando un niño aprende a caminar y suelta la mano de sus padres. La web 2.0 nos hizo creer que estos padres estarían ahí para siempre, hoy sabemos que no, que están destinados a morir y es necesario que comencemos a caminar (y a cuidarnos) nosotros mismos.

Muchas gracias por leer hasta el final. Espero que al menos una de las herramientas que mencioné en esta publicación te sea útil y la incorpores en tu uso cotidiano de la red.

Hasta pronto ¡Nos vemos en Nostr!